Know-HowWięcej porad i rozwiązań »

Przetestuj e-wydanie Magazynu

za darmo!

Najnowszy numer

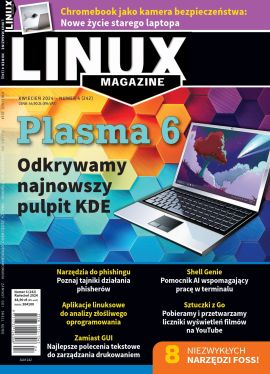

Nr 242 - Kwiecień 2024

Plasma 6 - Odkrywamy najnowszy pulpit KDE

W numerze: LM 242 DVD: Linux Mint 21.3 "Virginia"

Dostępny w wersji elektronicznej

Top 5 czytanych

Antywirus dla Linuxa: przegląd opcji bezpieczeństwa »

Zanurz się w świecie bezpieczeństwa Linuxa z naszym kompleksowym przeglądem opcji antywirusowych. Dowiedz się, jak ochronić swoje dane, wykorzystując

Wybór systemu operacyjnego »

Kilka kwestii może pomóc w wyborze odpowiedniego systemu operacyjnego. Jon „maddog” Hall

Więcej wydajności: Rozważania nad pamięcią komputera »

Pamięć komputera jest ściśle powiązana ze wzrostem jego potencjalnej użyteczności i wydajności, a na nią samą wpływ ma rosnąca złożoność urządzeń.

Stare, a dobre - Linux na starym sprzęcie »

Wydawać się może, że starych komputerów nie da się serwisować, jednak korporacje wcale nie muszą co dwa, trzy lata kupować nowych urządzeń. Sprawdzamy

Nie tylko technologia »

W tym miesiącu chcę napisać o tym, co sprawia, że praca z wolnym oprogramowaniem sprawia mi przyjemność.

Antywirus dla Linuxa: przegląd opcji bezpieczeństwa »

Zanurz się w świecie bezpieczeństwa Linuxa z naszym kompleksowym przeglądem opcji antywirusowych. Dowiedz się, jak ochronić swoje dane, wykorzystując

Więcej wydajności: Rozważania nad pamięcią komputera »

Pamięć komputera jest ściśle powiązana ze wzrostem jego potencjalnej użyteczności i wydajności, a na nią samą wpływ ma rosnąca złożoność urządzeń.

Wybór systemu operacyjnego »

Kilka kwestii może pomóc w wyborze odpowiedniego systemu operacyjnego. Jon „maddog” Hall

Domoticz vs Home Assistant - który system smart home jest lepszy? »

Stare, a dobre - Linux na starym sprzęcie »

Wydawać się może, że starych komputerów nie da się serwisować, jednak korporacje wcale nie muszą co dwa, trzy lata kupować nowych urządzeń. Sprawdzamy

- Oszczędność

W prenumeracie otrzymujesz atrakyjną cenę za wydanie - Stała cena przez cały okres trwania prenumeraty

- Wygoda

Prenumerata w formie elektronicznej (pdf, epub, mobi), papierowe lub w wersji mix (papier+ elektronika) - Zawsze aktualna wiedza

Będziesz pewny, że nauczysz się czegoś nowego o Linuxie – z pierwszej ręki, i to od uznanych na świecie ekspertów